|

|

|

| Bu makalenin farkl� dillerde bulundu�u adresler: English Castellano Deutsch Francais Italiano Nederlands Portugues Indonesian Russian Turkce |

![[Photo of the Author]](../../common/images2/MarioMKnopf.jpg)

Mario M. Knopf (homepage) Yazar hakk�nda: Mario Linux ile me�gul olmaktan ho�lan�r. �zellikle a� ve g�venlik konular�yla ilgilenir. T�rk�e'ye �eviri: Ceyhun Elmas <ceyhun.elmas(at)linuxfocus.org> ��erik: |

darkstat - bir a� trafik analisti![[Illustration]](../../common/images2/article346/darkstat.jpg)

�zet:

Bu yaz� bir a� trafik analiz program� "darkstat" '� anlat�yor ve program�n y�klenmesi ve kullan�m�yla ilgili bilgiler veriyor.

|

"darkstat" [1] bir a� izleme arac�d�r. Bu program ile a� tarfik analizi yapabilir ve ��kan istatistiki verileri bir html dosyas�na aktarabilirsiniz. Bu �ekilde sonu�lar� bir web taray�c� program (browser) �zerinden inceleyebilirsiniz. Bu a�amada program�n yazar� Emil Mikulic, uzun zamand�r "ntop" [2] kullan�yor. Fakat bu program�n hen�z eksikleri var ve bellek kullan�m� olduk�a k�t�. Bu nedenle "darkstat"'� geli�tirmeye karar veriyor. Adreslenmi� istatistikler konaklar aras�ndaki ileti�imi , trafi�in kaynaklar�n� ve ��z�mlenmi� ileti�im protokllerine alternetif olarak da port numaralar�n� kullan�yor. Program ile �leri d�zeyde diagram ve zaman aral�klar�yla toplanm�� analiz edilmi� paketler elde etmek olanakl�.

Program� [3] alt�nda bulabilirsiniz. Bir di�er yol da yans� y�releri kullanman�z : [4] ve [5]. E�er Debian i�in ar�yorsan�z [6]'ya bak�n.

"darkstat" da di�er a� izleme ara�lar� gibi "libpcap"- [7] dosyas�na gerek duyar. Bu paketlerin yakalanmas�nda a� ayg�tlar� taraf�ndan analiz edilmesinde kullan�lan bir kitapl�kt�r. "darkstat" y�klemek i�in bu kitapl��a gerek duyuyoruz. library.

Sonra bilinen ��l� s�ryla derleyin : "./configure && make && make install". Burada �nemli olan bu son komutun root yetkileriyle verilmesi.

"darkstat" a��l��ta baz� parametreler sorar. Bununla birlikte herhangi bir se�enek belirlemeden de ba�lanabilir. Program�n �al��abilmesi i�in root olarak ya da "sudo"-yetkileriyle ba�lat�lmal�d�r [8]:

neo5k@proteus> sudo /usr/local/sbin/darkstat Eminiz ki ba�l� oldu�unuz sistem y�neticisinden iki konuda �u �nemli uyar�y� alm��s�n�zd�r : #1) Di�er kullan�c�lar�n haklar�na sayg�. #2) Bir komut vermeden �nce birkez daha d���nmek. Password:

kullan�c� ad� ve �ifre girdikten sonra , "darkstat" bir tak�m mesajlar vererek a��l�r:

darkstat v2.6 using libpcap v2.4 (i686-pc-linux-gnu) Firing up threads... Sniffing on device eth0, local IP is 192.168.1.1 DNS: Thread is awake. WWW: Thread is awake and awaiting connections. WWW: You are using the English language version. GRAPH: Starting at 8 secs, 51 mins, 22hrs, 30 days. Can't load db from darkstat.db, starting from scratch. ACCT: Capturing traffic... Point your browser at http://localhost:666/ to see the stats.

Bu �ekilde a��ld�ktan sonra a��l�� parametrelerine g�z atabiliriz .

Ba�ta s�yledi�imiz gibi "darkstat" a��l��da baz� se�enekler sunar :

"-i" se�ene�iyle izlecek ayg�t� girebilirsiniz.

darkstat -i eth1

Ayr� bir de�er vermezseniz "darkstat" 666 portunu kullan�r. Bunu "-p" komutuyla de�i�tirebilirsiniz:

darkstat -p 8080

Belli bir portu bir aray�ze ba�lamak i�in "-b" se�ene�i kullan�labilir. �rnkte lokal adres kullan�l�yor :

darkstat -b 127.0.0.1

DNS-��zme "-n" parametresi ile sa�lan�r. D��ar�ya a��k bir hatta bulunmayan kullan�calar i�in bu faydal� olabilir.

darkstat -n

"-P" ile "darkstat" '� "promiscuous mode" aray�z� i�ine konulmas�n� sa�layabilirsiniz. Bununla birlikte bu durum tavsiye edilmez ��nk� "darkstat" yaln�zca izlenen a� ayg�tlar�n�n MAC'lar�na adreslenmi� paketleri yakalar ve analiz eder. Di�er t�m paketler geri �evrilir.

darkstat -P

"-l" parametresi yerel a�'da SNAT'i etkin k�lmaktad�r. SNAT kaynak a� adresinin d�n��t�r�lmesi anlam�na gelmekte ve router'in, istemcinin yerel IP'sini kendi di�ar�ya a��k veya d��ar�da bilinen (tan�nan) IP'si ile de�i�tirmesi anlam�na gelmektedir. B�ylece, a� paketlerini sanki kendisi gonderiyormu� gibi davranmaktad�r.

darkstat -l 192.168.1.0/255.255.255.0

"-e parametresi ile belli periyotlarla toplanm�� ve program �al��t�r�d��� andan itibaren analiz edilmi� paketlerle ilgili a��klamalar ayr�ca sizin uygulayaca��n�z filitrelerle daha geli�mi� diyagramlar elde edebilirisiniz.

darkstat -e "port not 22"

2.5 s�r�m� ile "darkstat" a��l�� terminalinden ay�rabilirisiniz b�ylelikle bir daemon gibi �al���r.

darkstat --detach

"-d" ile veritaban� sizin beirledi�iniz dizine olu�turulur.

darkstat -d /directory

"-v" parametresi "verbose mode" i�indir :

darkstat -v

E�er "darkstat"'�n s�r�m�yle ilgileniyorsan�z bu parametreyi deneyin : "-h".

darkstat -h

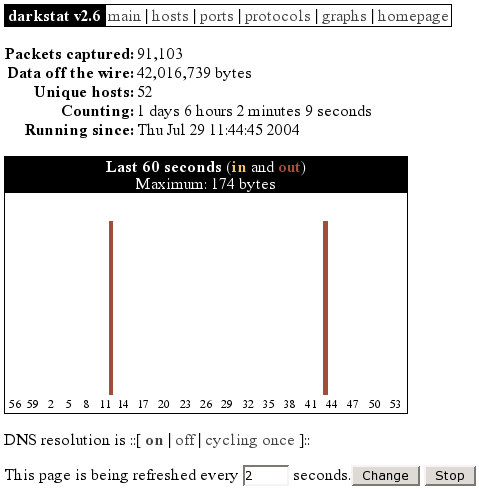

"darkstat"'� ba�latt�ktan sonra "http://localhost:666/" adresine bakt���n�zda baz� istatistikleri ve grafikleri g�receksiniz :

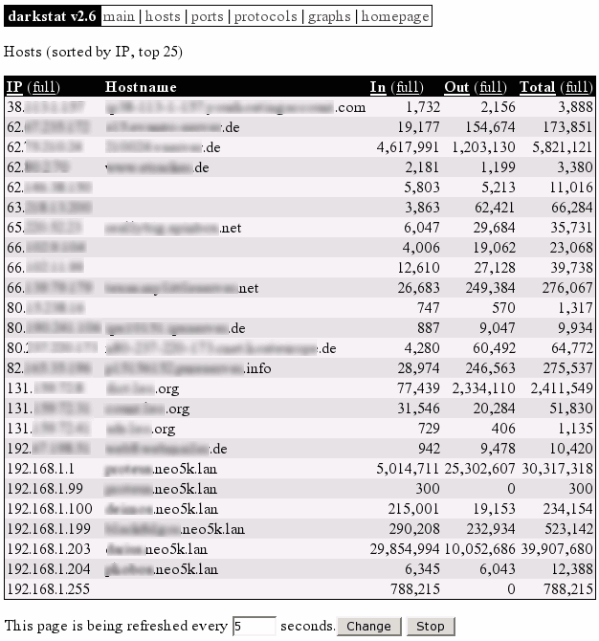

"hosts" k�s�m�nda ileti�imdeki t�m konaklar� g�rebilirsiniz. Bu makineler olu�turduklar� a� trafi�ine ya da IP adreslerine g�re s�ralan�rlar bu sayede hangi makinan�n en fazla trafi�e yol a�t���n� kolayca belirleyebilirsiniz. Burada sorumlu olan sistem y�neticisi kolayca problemi belirleyebilir a�a��daki resimde IP adresi "192.168.1.203" olan bir konak g�r�n�yor.

Illustration 2: darkstat hosts

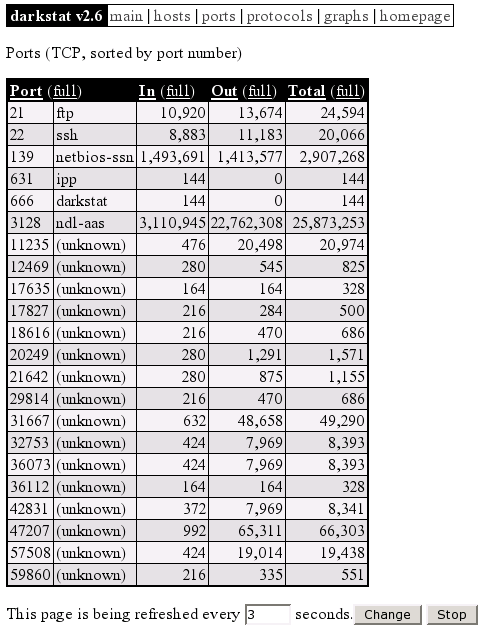

3. resimde istemci ve sunak aras�ndaki uygulamalar taraf�ndan kullan�lan port numaralar�n� g�rebilirsiniz. A�a��daki port numaralar�ndan ilgili uygulamar� kolayca tan�yabilirisiniz : : 21 (FTP), 22 (SSH), 139 (Samba), 631 (CUPS), 666 (darkstat), 3128 (Squid). Bununla birlikte "dhcpd" ve "dnsmasq" g�r�n�r de�ildir ��nk� bu servisler "UDP" kullan�r. 1024'den daha b�y�k olan di�er portlar istemci uygulamalar taraf�ndan kullan�l�r. Proxy sunucusu "squid" ayr� tutulur ��nk� benimsenmi� de�er olarak 3128 kullan�r. T�m portlar� IANA [9] �zerinden listeleyebilirisiniz ya da , "/etc/services" dosyas�na bakabilirsiniz.

Illustration 3: darkstat ports

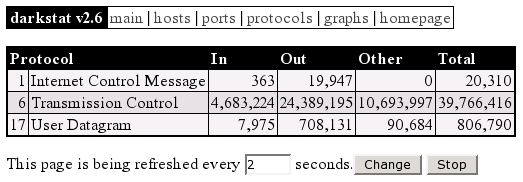

A�a��daki resimde dosya iletim i�lemi i�in kullan�lan "ICMP", "TCP" ve "UDP" protokollerini g�r�yorsunuz. E�er protokollere ilgi duyuyorsan�z bu RFC'ler faydal� olacakt�r [10], [11] ve [12].

Illustration 4: darkstat protocols

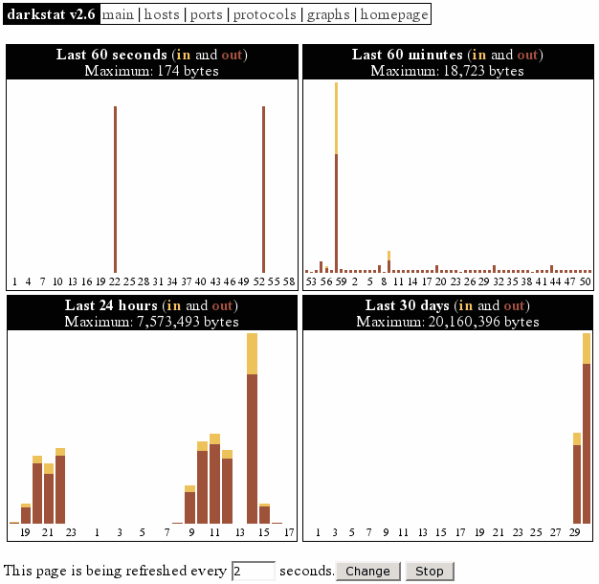

Son resimde toplanm�� olan zaman aral�klar� ve grafikler g�r�yorsunuz :

Illustration 5: darkstat graphs

Burada "darkstat" 2.6 s�r�m� ele al�nd�. Bu s�r�m ne yaz�kki "pthreads"'e ba��ml�. Bu y�zden di�er ortamlarda problemler olabiliyor (�r. NetBSD) Bu nedenle program yazar� Emil Mikulic bu s�r�m� daha fazla geli�tirmemeye karar verdi ve s�r�m 3.x �zerine �al��maya ba�lad�.

Yeni s�r�mde paketlerin �oklu aray�zlerden yakalanmas�, yap�land�rma dosyas� olu�turma, diagramlar�n geli�tirilmesi, (RRDtool ile [13]), de�i�tirilebilinir CSS-file, admin login ve veritaban�n�n web aray�z�ne g�re d�zenlenmesi gibi �zellikler yer al�yor.

"darkstat" �zellikle sunucu tabanl� sistemlerdeki a� trafik analizi i�in h�zl� ve kullan��l� bir programd�r. Genelde problemsiz olarak �al���r. Yeni s�r�m�de bir �ok yeni �zellik geli�tiriliyor.

[1] http://purl.org/net/darkstat [Home of darkstat]

[2] http://www.ntop.org/ [Home of ntop]

[3] http://dmr.ath.cx/net/darkstat/darkstat-2.6.tar.gz

[Download]

[4] http://yallara.cs.rmit.edu.au/~emikulic/_/darkstat-2.6.tar.gz

[Download Mirror #1]

[5] http://neo5k.de/downloads/files/darkstat-2.6.tar.gz

[Download Mirror #2]

[6] http://ftp.debian.org/debian/pool/main/d/darkstat/

[Debian Packages]

[7] http://www.tcpdump.org/ [Home of libpcap]

[8] http://www.courtesan.com/sudo/ [Home of sudo]

[9] http://www.iana.org/assignments/port-numbers

[IANA Port-Numbers]

[10] ftp://ftp.rfc-editor.org/in-notes/rfc792.txt

[RFC 792 - ICMP]

[11] ftp://ftp.rfc-editor.org/in-notes/rfc793.txt

[RFC 793 - TCP]

[12] ftp://ftp.rfc-editor.org/in-notes/rfc768.txt

[RFC 768 - UDP]

[13] http://people.ee.ethz.ch/~oetiker/webtools/rrdtool/

[Home of RRDtool]

|

|

G�rsely�re sayfalar�n�n bak�m�, LinuxFocus Edit�rleri taraf�ndan yap�lmaktad�r

© Mario M. Knopf "some rights reserved" see linuxfocus.org/license/ http://www.LinuxFocus.org |

�eviri bilgisi:

|

2004-10-14, generated by lfparser version 2.48