| Bu makalenin farkl� dillerde bulundu�u adresler: English Castellano Deutsch Francais Nederlands Russian Turkce |

![[Photo of the Author]](../../common/images/Georges-Tarbouriech.jpg)

taraf�ndan Georges Tarbouriech Yazar hakk�nda: Georges eski bir Unix kullan�c�s�(hem ticari hem de ki�isel). Serbest g�venlik ara�lar� konusuna olduk�a ilgili ve ger�ekten y�ksek kalitelerini takdir ediyor.

��erik: |

![[article illustration]](../../common/images/illustration180.gif)

�zet:

G�venlik her zaman, sistem y�neticilerinin temel ilgi alanlar�ndan biridir. Bununla birlikte �nternetteki patlamadan �t�r� sisteme d��ar�dan m�dahale olas�l��� artm��t�r.�statiksel olarak e�er ba�l� olan kullan�c�lar artarsa,sistemi

��kertmeye �al��an insanlar�n say�s� da ayn� oranda artacakt�r.Dolay�s�yla

g�venlik yaz�l�m� geli�imi �ok fazla olmu�tur.Tekrardan serbest yaz�l�m toplulu�una,g�rebilece�imiz en g�zel yaz�l�mlar� bir�ok belge ile birlikte sa�lad�klar� i�in te�ekk�rler.

Bu makalenin sonunda olduk�a ilgi �ekici linkler kaynaklar k�sm�nda

bulacaks�n�z.A��k�a burada bahsedilen �eyler �ok geni� olmayabilir.

�imdi sadece birka� tane kullan��l� ara� tan�t�lacakt�r.

Bu makale sistem y�neticileri gibi �zel kullan�c�lar d���n�lerek

yaz�lm��t�r,bu y�zden baz� ara�lar konak korumalar� i�in di�erleri

ise a� g�venli�ini y�kseltmek i�indir.

Bu ara�lar�n bir�o�u bir �ok Unix ortam�nda �al���r,burada Unix'in

ticari ya da serbest olmas� farketmez.Son olarak bu makale "A��n�z� ya

da bilgisayar�n�z� nas�l korursunuz" de�ildir,fakat a��n�z�n ya da bilgisayar�n�z�n g�venli�ini artt�rmada kullanman�z gereken �e�itli ara�lar�n tan�t�m�d�r.

Bu k�sm� ;"k�rm�z� �apkay� siyah �apkal�lardan korumak i�in beyaz �apkal�lar i�in ara�lar" :-) olarak adland�rabiliriz. Linux da��t�c�lar�n�n bir�o�u (sadece RedHat! de�il) bir�ok iyi g�venlik ara�lar�n� sunuyorlar. Bu ara�lar

makinan�z�n daha g�venli olmas� i�in kullan�labilirler.

Bunlar�n aras�nda TCPWrapper, PAM (Pluggable Authentication Modules),

g�lge ara�lar�ndan (shadow utilities) bahsedebiliriz... Bunlar da��t�m�n bir

par�alar� oldu�u i�in bunlar hakk�nda bir�ok bilgiye HOWTO, man sayfalar�ndan

ula�abilirsiniz. Bu nedenle, bu konular hakk�nda fazla zaman ay�rmayaca��z.

Hadi g�lge ara�lar� ile ba�layal�m. �zetlemek gerekirse

,bunlar �ifrenin direkt olarak g�z�kmesini engellerler. etc/passwd dosyas�

/etc/shadow ile de�i�tirilir.

PAM bunun biraz daha detayland�r�lm��t�r. �simden

anla��laca�� �zere, ba�ka bir onay y�ntemidir. Servislere eri�imi

d�zenlemek i�in kullan�l�r. Bir�ok s�n�rlamalar baz� d�zenleme dosyalar�

taraf�ndan tan�mlanabilir, b�ylelikle sistem y�netimi kolayla��r.

Genellikle, bu dosyalar /etc/pam.d dizininde bulunur.

TCPWrapper, IP adresi ya da hostname ile servis eri�imini

s�n�rlar. Bunlar iki dosya ile izin verilebilir ya da reddedilebilir:

/etc/hosts.allow ve /etc/hosts.deny.

TCPWrapper iki farkl� yol ile d�zenlenebilir: bunlar daemonslar� hareket

ettirmek ya da /etc/inetd.conf dosyas�n� de�i�tirmek ile m�mk�nd�r.

E�er TCPWrapper Unix ortam�n�zda bulunmuyorsa ftp://ftp.porcupine.org/pub/securityadresinden yararlanabilirsiniz

Ve �imdi ni�in yukar�da bahsedilen ara�lara fazla de�inmedizi anlayaca��z.

Bir tek ara� sizin i�in her�eyi ayn� zamanda ��reterek yapabilir.

Sadece Bastille-Linux!.E�er bir ara� y�kleyecekseniz

o da budur.Hen�z normal Linux da��t�mlar�nda yoktur ama http://bastille-linux.sourceforge.netdan indirebilirsiniz.

Fakat Bastille-Linux hakk�nda bir�ey s�ylemeyece�iz!!!Eyl�l ay�ndaki LinuxFocustaki m�kemmel makalesi ile Frédéric anla��labilir.

E�er hen�z okumad�ysan�z buadrese bak�n.

Fakat ekleyelim ki:Bastille-Linux onsuz ya�ayabilece�iniz bir ara� de�ildir

Ba�ka bir generic araci da xinetddir.

Buna da http://www.xinetd.orgadresinden ula��labilir.

Kusura bakmay�n fakat bunun hakk�nda da konu�mayaca��z.Bir kez daha

Frédéric in LinuxFocusun Kas�m say�s�nda bu kez gereken i�i yapt���n� s�yleyelim yeter.Bu say�y� da

buradan bulabilrsiniz.

Yaz� FredFocus b�l�m�nde...

Para hakk�nda endi�elenme Fred bekleyebilirim...

�imdi baz� �zel ara�lara bakal�m.

Serbest Unixler yaz�l�m� da makinan�z�n firewall gibi

davranmas�n� sa�lamak i�in i�erir.2.2 kernel ipchains

ile sa�lar.�nceki 2.0 kernel ipfwadm kullan�yordu.

ipchains ya da ipfwadm �al��t�rmak i�in kernel do�ru se�imlerle compile

edilmelidir.Bir�ok d�k�mana HOWTOlarla ula�abilece�iniz i�in tekrar

biz daha fazla konu�mayaca��z.

K�saca firewall bir paket filtreleme arac�d�r.��in en �nemli taraf�

firewall �n d�zenlenmesi k�sm�d�r.K�t� d�zenlenmi� bir firewall �ok

tehlikeli olabilir.

Yine de firewalllar �nemlidir

Bastille-Linux ipchainse g�re �al��an bir firewall sunuyor.

E�er http://www.linuxapps.comadresine gider ve

arama alan�na "firewall" yazarsan�z en az 40 cevap al�rs�n�z.

Bir�o�u ipchains ya da ipfwadm y�neticili�i i�n GUIlerdir.

Baz�lar� da tonlarca �zelli�e sahipger�ekten b�y�k ara�lard�r.

Mesela T.Rex;ula�abilece�iniz adres de:

http://www.opensourcefirewall.com.

Hat�rlatmakta yarar var; bir firewall a� i�in zorunludur ama a�

g�venli�i sadece ona ba�l� de�ildir.Bir k�r�c� 15 dakikada ��zebilir.

Uyar�ld�n�z

�imdi sorunun kalbine indik.Fikir �u:K�r�c�lar�n kulland�klar�

ara�lar�n ayn�lar�n� a��n�z�n(ya da makinan�z�n) incinebilirli�ini

�l�mek i�in kullan�n.

Bu alanda �ok iyi iki ara�tan faydalanabiliriz.Fakat daha �ok ara� da vard�r.

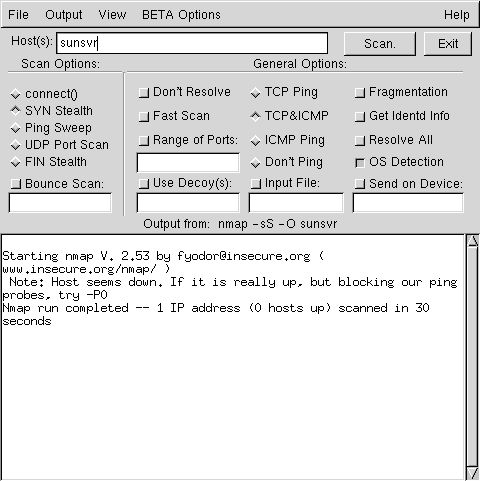

�lki nmapd�r. Nmap� a�a��daki adresten indirebilirsiniz

http://www.insecure.org.Ayr�ca orada

�ok daha fazla bilgiye ve linklere ula�abilirsiniz.

Nmap ile a��n�zdaki hangi makinadaki portlar�n a��k oldu�unu kontrol

edebilirsiniz.Tabii ki bunlar� lsof ya da netsat komutlar� ile de

yapabilirsiniz fakat sadece kendi makinan�z i�in.A��k�a nmap ile

kendi makinan�z� kontrol edbilirsiniz.

Nmap size bir�ok bilgi sa�lar; mesela hani OS nin �al��t���,ya da

tehlikeli a��k portlar hakk�nda sizi uyar�r.Son olarak ,nmapin kullan�m�

olduk�a kolayd�r.

Nmap bir kabuk ile ya da nmapfe diye adland�r�lan grafiksel arabirimden de

kullan�labilir.GUI nin temelini gtk lib olu�turur.Nmapin �u anki sunumu 2.53t�r.�o�u Unix ortam�nda �al���r ve kaynak kodu olarak,rpm, GUI ile ya da GUI siz

olarak bulunabilir.

Nmap sistem y�neticilerinin onsuz yapamayaca�� bir ara�t�r!

Mr. Fyodor'a �ok te�ekk�rler ve bu b�y�k i� i�in tebrikler.

�kincisine nessusdenir. A�a��daki adresten

indirilebilir. http://www.nessus.org . Nessus sunucu/al�c� mimarisine g�re �al���r ve Posix kaynak kodu bir�ok Unix ortam�nda kullan�labilirdir.

Win32 i�n hala bir al�c� vard�r.

Nessus nmap ile ba�lant�l�d�r ve GUI'si i�in gtk lib ile ba�lant�l�d�r.

�u anki s�r�m 1.06d�r ve bununla b�t�n bir a�� bir komut ile tarayabilirsiniz (bu da a� adresidir)Mesela 192.168.1.0/24 adresini yazmak o a�daki 255 makinay� tarayacakt�r.

Nessus her ne kadar nmapden daha kar���k olsa da onu hala kullanmak kolayd�r ve bir�ok �zelli�e sahiptir.Mesela raporlar haz�rlayabilir ve raporlar aras�nda farklar yapabilir...Ba�ka bir �zellik daha ilgin�tir;nessus porttaray�c�da bulunan problemlere ��z�mler �nerir.Makinalar Unix makinalar� oldu�undan �neriler genelde iyi �nerilerdir.Ba�ka i�letim sistemleri i�in daha az uygun olacaklard�r.Fakat �nemli bir nokta de�ildir.

�imdi kolayca yaralan�r bir makinaya �rnek verelim:

Nessus un ayr�ca �ok iyi bir �zelli�i daha vard�r:"plugin"lerle beraber �al���r ,yeni bir g�venlik alan� herhangi bir yerde bulununca kolayca g�ncelle�tirilebilir.

Sistem y�neticilerinin ihtiyac� olan bir ba�ka ara�!�yi i� Bay Deraison ve "Merci beaucoup".

�ki ara� da a�daki farkl� i�letim sistemlerindeki Linux kutular�nda denendi:

Linux RH 6.2, Irix 6.5.7, Solaris 2.6, NeXTStep

3.3, QNX RT, BeOS 5.0, Amiga OS 3.5, Not Terminated 4.0.Sonu�lar platformlar�n �o�unda olduk�a etkileyici.Tabii ki Amiga ��letim Sistemi ger�ekten iyi tan�mlanm�� de�ildir ama hala bir a�da bir i�letim sistemine sahiptir.

Neyse bu ara�lar bug�n�n a� yap�s�nda bir "sahip olunmas� gerekendir.

Bu konuyu bitirirken ,SARA gibi ba�ka ara�lara da de�inelim:

http://www-arc.com/sara/, or its

"father" SATAN http://www.porcupine.org/satan/,

ya da SAINT http://www.wwdsi.com.

Bunlar sadece port taray�c�lar� de�ildir ayr�ca a� g�venli�ini artt�rmak i�in kullan��l� olabilirler.

Baz� ara�lar porttaray�c�lar� ve zorla i�eri girmeyi saaptayabilirler.Normal bir sistem y�neticisi(Paranoyakt�r!)bu tip ara�lar olmaks�z�n �al��amaz.

�lk k�s�m ara�lar Abacus Projesinden gelmektedir.

Bu ara�lar� http://www.psionic.comadresinden alabilirsiniz.�� farkl� araca ula��labilir.

different tools are available : logcheck, portsentry and

hostsentry.

Logcheck 1.1.1 s�r�m�ndedir, portsentry 1.0 s�r�m�ndedir ve hostsentry de

0.0.2 alpha s�r�m�ndedir.

Portsentryporttaray�c� saptama arac�d�r.Ad�ndan anla��laca�� � zere e�er bir port herhangi bir yerden taran�rsa portsentry hostu hemen ya firewall kullanarak yolu kapatarak ya da sald�rgan�n IP adresini TCPWrapper makinan�za y�klenir y�klenmez /etc/hosts/deny dosyas�na yazarak konaku engeller.

Sonu� kesinlikle etkilidir!

Porsentry temel bir d�zenleme dosyas�na ve az miktarda �zel dosyaya dayan�r.

Sonrakiler konaklar� ya ihmal eder(engellemek amac�yla de�il) ya da baz� konaklardaki baz� portlar� engeller.

D�zenleme dosyas�nda portsentry nin nas�l �al��aca��n� tan�mlars�n�z.�ncelikle portsentryye ba�layaca��n�z portlar� se�ersiniz.(TCP ya da UDP portlar� ya da her ikisi birden)E�er X11'i �al��t�r�yorsan�z Port 6000'i ba�larken dikkatli olun.

Kulland���n�z Unix sistemine g�re,portlar� g�r�nt�lemek i�in iki farkl� i�leminiz olabilir.Geli�mi� olan� sadece Linux i�n uygundur �u an.

S�rada engelleme se�imini yapmak var:taramalar� ya engellemezsiniz ya da engellersiniz ya da bir d�� komut �al��t�rabilirsiniz.

Daha sonra ya sald�rgan� kullan�lmayan bir IP adresine y�nlendirerek ya da firewall ile yolu kapatma y�ntemini se�ersiniz.

Bir sonraki ad�m TCPWrapperlarla ilgilidir.Bu sizin etc/hosts.deny dosyas�ndaDENY teksti yazmaya karar vermeniz(ya da vermemenizdir)

Sonra �al��t�rmak i�in bir d�� komut tan�mlayabilirsiniz ve son olarak tarama i�in harekete ge�iren bir de�er se�ebilirsiniz.(�n de�er 0)

��te t�m yapman�z gerekenler.Logging i�in her�eyi bildi�inizi varsay�yoruz.b�t�n alarmlar log olmu�lard�r.Bu da e�er en sonraki alarmlar�n /var/log/messages,/var/log/syslog ya da /var/adm/messages... den ba�ka yere gitmesini istiyorsan�z syslog.conf dosyan�z� de�i�tirebilmenizdir.

Art�k sa�iminize g�re arkaplanda portsentryyi �al��t�rabilirsiniz.Sisteminize g�re uygun se�imler:�o�u Unixlerde -tcp -udp kullanabilirsiniz ve Linux kutular�nda -atcp -audp kullanabilirsiniz.

Portsentrynin �al��t��� bir makinada tarama sonu�lar�na bakal�m.

Burada, ara�lar hakk�nda konu�amay�z. Script yaz�m� sistem y�neticisi

i�in temel bir yetenektir. E�er bir a�� y�netiyorsan�z Shell scriptleri, Perl

scriptleri g�nl�k i� ya�am�n�z�n bir par�as�d�r. A��kca, scriptler otomatik

g�revlerde kullan�laca�� gibi g�venlik izlemek i�inde kullan�labilir. B�t�n

sistem y�neticilerinin kendi gereksinimleri vard�r, ve bu gereksinimleri kendi

yollar� ile kar��larlar. Bunu yapmak her zaman �ok basit de�ildir. Baz��eyler

size yard�mc� olabilir: SysAdmin dergisine abone olabilirsiniz! Bu dergi

sistem y�neticileri taraf�ndan sistem y�neticileri i�i yaz�lan bir dergi ve

size bir�ok scriptler,programlar,vb... sunuyor. Hatta �nceki say�las�n� ve bu

say�larda bulunan programlar� ve scriptleri i�eren bir CDRom bile sat�n

alabilirsiniz.

Bu reklam de�il... G�venli�inizin art�rmak i�in ��z�m y�ntemlerini artt�r�lmas�

i�im bir yol. Bu adrese gidip bakabilirsiniz.http://www.samag.com.

E�er sistem y�neticisiyseniz bunu denemelisiniz.

Sadece bir �neri.

G�venlik hakk�nda s�ylenebilecek daha �ok s�z var, fakat daha

�nce s�yledi�imiz gibi bu "a��n�z� nas�l korursunuz makalesi" de�ildir.

Bir kitap bile bu ba�l�k icin yeterli de�ildir. G�venlik sadece ara�lara

dayanmaz, bir tutumdur (bir �e�it). �rn�in, baz� bilinen tutumlar

beni ��ld�rt�yor. MS Ofis dosyalar�n�n bombaya benzediklerini

insanlar ne zaman anlayacaklar? Onlar sadece b�y�k boyutlu de�iller,

potansiyel olarak bir�ok makroviruslerle dolulard�r.L�tfen, Wintel

kullan�c�lar� Word ve Excel dosyalar� maillerinize ekleyip g�ndermeyin.

�stelik, baz�lar�n� al�rsan�z a�may�n: bu sadece bir �neri, fakat

uyar�ld�n�z! Bunlar normal �al��t�rabilir dosylar kadar (daha fazla

olduklar�n� s�yleyebilirim) tehlikelidirler.Her nas�lsa, d�z yaz�lar

ve hmtl dosyalar� daha ufak boyutta ve zarars�zlard�r!.

Elbette, Wintel kelimesinin bu yollla �al��t���n� biliyorum: ne

zaman tek bir s�r�c� y�klesen, o herzaman �al��t�r�labilir! B�y�k

firmalara g�venebilece�imizi d���nelim...fakat kopyalad���n ar�ive

ne oldu�unu biliyormusun?. Bunun d���nmek i�in paranoyaca bir yol

oldu�u kesin, fakat ��lg�nca m� Bir�ok ar�ivin do�rulu�u denetlensin

diye niye checksum'� oldu�unu d���nd�n m�?

Bundan sonras� bir�ok insan� incitebilir, fakat ger�ek �udur ki:

JAVA tehlikelidir!! Apletler g�vensizdir, Java scriptler g�vensizdir.

Oysa, ka� sitenin Java kulland���n� bilmek ilgi�tir. �stelik, Java

siteleri ziyaret etti�inizde sorunun ana kayna��d�r: ka�� tanesi

taray�c�n�z dondurdu? bu websitesinin amac� bu mu ?

Redmond ordusu ActiveX hakk�nda konusmayacakm�y�z?!

�neri:Onun yerine Rebol kullan�n (http://www.rebol.com)

Tam konusundayken: yeni Internet "profesyonelleri" sitelerinizi

l�tfen Wintel kelimesi ve IE5 i�in yapmay� durdurun. Bunun

geni�lemesinden korkmaktay�m, bununla birlikte insanlar�n bir�o�u

de�i�ik i�letim sistemleri ve taray�c�lar kullan�yor. Bu yolla

�al��mak insanlar� sizin sitenizi ziyaret etmekten al�koyar.�nternetin

amac� payla�makt�r.Tescilli �eyleri kullanmak d���ncesizliktir.

Benim al�ak g�n�ll� g�r���me g�re, bir websitesi yap�l��d�nda,

ilk yap�lacak i� de�i�k platformlarda ve taray�c�larda test etmektir...

fakat bu sadece benim g�r���m.Sadece bilgi i�in: E�er b�yle bir

websitesine Unix bir makina ile ba�lan�rsan�z ve Netscape kullan�rsan�z,

indeks sayfas�n� bile g�remeyebilirsiniz!

Aras�z i�in �z�r dilerim.

Di�er �nem�i bir nokta da g�venli�in hi� bir zaman %100 olamayaca��n�

hat�rlamakt�r. Biz bundan uza��z. Bunu geli�tirebilir, hepsi bu kadar:

Bu bir ge�ektir. �rne�in, burda bahsedilen b�t�n ara�lar� kullanabilirsin

ve kap�y� sonuna kadar a��k b�rakabilir. Aptalla�ma! : Crackerler ba�ta

128 bit anahtar� k�rmaya �al��mayacakt�r, fakat biryerlerde ufak bir

delik bulurlar. SUID veya SGID programlar� ile ula��m haklar�,

kullan��s�z �al��an servisler ve iptal edilmi�s hesaplara d�zenlerken

dikkatli ol.

E�er benzer bir Unix ortam� bir�ok benzerli�e sahipse, g�venlikle

alakal� olarak daha ay�r�mlara sahiptirler. Bunlar�n bir�o�u

eleklere benzer. Bundanda sak�nmazn� gerekir. �rne�in kablo ba�lant�s�yla

internete ba�l� W�ndows bir makinaya sahip olmak m�thi�tir:

b�ylelikle, a� kom�ular�nda cracker lar�n makinalari i�in bir ikona

sahip olabilirsin... ve yak�nda M$ seni crackerlar�n resimleri ile

destekleyebilir!. Sadece �aka yap�yorum...

Bilgisayar ve a� g�venli�i yolu herzaman �ok uzundur.E�er bununla

ilgileniyorsan herg�n yenibir �eyler ��renirsin.

��k�r ki, bilgi almak i�in bir �ok kaynak var. ��te bunlardan baz�lar.

http://www.linuxsecurity.com adresleri

ilk yararlan�labilecek kaynak. Bu adresde hemen hemen her�eyi

bulabilirsiniz.

http://www.sans.org

g�venlik hakk�nda bilgi ve yard�m alabilece�iniz adres.

Bu adres d�zenli temel olarak dan��man�zgereken site.

http://www.infosyssec.org

tonlar bilgi bulabilece�iniz bir ba�ka site

http://www.securityfocus.com Bugtraq '�n evi

b�ylelikle g�venlik hakk�nda bir�ok a��klama bulabilirsiniz.

http://www.cs.purdue.edu/coast/hotlist/

ziyaret etmeniz gereken bir site!

Bu sayfan�n �st taraf�na gittiginizde Linkler butonu g�receksiniz:

da��t�c�lardan bir�o�unun adresini almak i�in butonu t�klay�n. Bu siteleri

ziyaret etmek g�venlik yamalar� hakk�nda bilgi almak i�in zorunluluktur.

Bu b�t�n Unix edit�rlerine uygulan�r. Bunlar�n bir�o�u istenilen d�zeyde

g�venli�i serbest b�rak�r veya yamalar tavsiye eder.

LinuxFocus'un daha �nceki say�lar�nda �u makaleler okunmaya de�er

(zaten bahsedilenlerin d���nda):

Adding Security to Common

Linux Distributions

TCPD and Firewalls using

IPFWADM

Linux g�venlik arac� VXE

Bunlar daha fazla d�k�mana ula�mak m�mk�n ve biz b�t�n linkleri

yazam�yoruz. Daha �nce s�yledi�imiz gibi b�t�n serbest g�venlik ara�lar�ndan

da bahsetmiyoruz. Burada bahsedilen linklerden matru�kalar gibi

bir�ok yaz�ya uala�abilirsiniz.

Baz�ara�lar�n veya sitelerin bu makalede olmamas�n�n nedeni dikkate

al�nmad�klar� i�in de�ildir. Bunun nedeni benim hen�z test etmedi�im

ara�lar olmalar�d�r. A��kca, y�zlerce kullan�labilir ara� aras�ndan

keyfi se�im yapmak zorundas�n�z.

Bu makalenin amac� okuyan�n g�zel bir yerden ba�lang�� yapmas�n� sa��amakt�r.

M�thi� bir zaman i�inde ya�am�yor muyuz?

|

|

G�rsely�re sayfalar�n�n bak�m�, LinuxFocus Edit�rleri taraf�ndan yap�lmaktad�r

© Georges Tarbouriech, FDL LinuxFocus.org Buray� klikleyerek hatalar� rapor edebilir ya da yorumlar�n�z� LinuxFocus'a g�nderebilirsiniz |

�eviri bilgisi:

|

2001-02-26, generated by lfparser version 2.9